apk逆向思路 |

您所在的位置:网站首页 › jni 逆向 Ctf › apk逆向思路 |

apk逆向思路

|

0x00 @!@#~#$ MaoXH(胡小毛)的Android逆向之路系列又来了,本次他分享了一道CTF题的逆向详细过程,希望有缘人能够有所收获~ 0x01 开整~ 实验环境:雷电模拟器+AndroidStudio+androidKiller+jad-gui 目标apk:

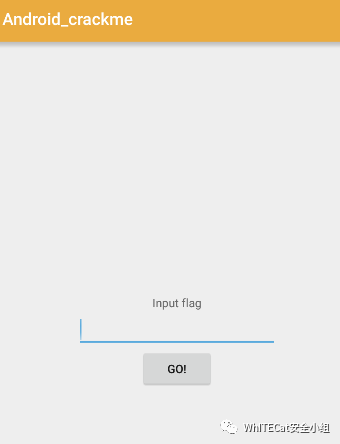

目的:获取inputflag

第一步:安装apk&&反编译 首先将111.apk安装在雷电模拟器上,并且将apk拖入androidKiller反编译(习惯性操作,没有为什么) |

【本文地址】

今日新闻 |

推荐新闻 |